«GhostPairing» : attention, cette technique évolue sur WhatsApp pour mieux aspirer vos données

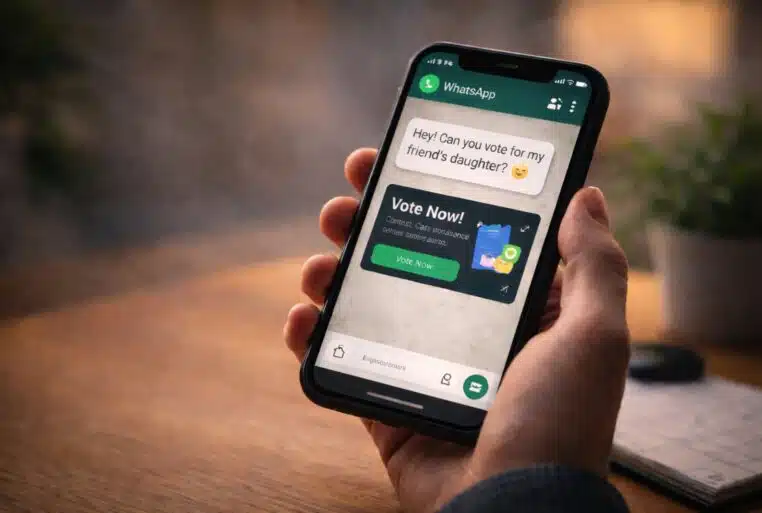

Depuis plusieurs mois, les arnaques sur WhatsApp changent de forme. Le lien piégé reste souvent le même, avec un faux concours ou une demande de vote anodine. Mais derrière ce décor familier, la mécanique s’est affinée. Le but n’est plus seulement de récupérer un code ou un numéro, mais de faire entrer l’attaquant dans votre compte sans bruit, puis de le laisser y rester.

WhatsApp n’est pas visé à cause d’une faille de chiffrement cassée par des pirates. Le cœur du problème est plus simple, et donc plus inquiétant pour le grand public : des escrocs exploitent des fonctions légitimes de l’application, combinées à du phishing et à de la manipulation psychologique. Avast a baptisé cette campagne “GhostPairing”, tandis que Kaspersky a documenté une vague proche autour de faux systèmes de vote diffusés sur messagerie et réseaux sociaux. Pour vous protéger, pensez à vérifier chaque paramètre de sécurité.

Une vieille promesse, un nouveau niveau de discrétion

Le point de départ, lui, semble banal. Un proche vous écrit pour demander un vote dans un concours. Le message joue sur l’urgence, l’entraide, parfois l’émotion. Kaspersky décrit précisément ce scénario avec une prétendue nièce, un jeune sportif ou une connaissance à soutenir. La page qui s’ouvre imite un site de vote crédible, avec photos, boutons et compteurs. Rien, en apparence, ne ressemble à une prise de contrôle de compte.

C’est cette banalité qui fait la force du piège. On ne demande pas d’emblée un mot de passe bancaire. On ne promet pas un gain extravagant. On met la victime dans une routine numérique familière : cliquer, aider, valider, continuer. Plus l’action paraît anodine, moins la vigilance est forte. C’est exactement ce que recherchent les fraudeurs. Une simple photo peut suffire à instaurer une fausse confiance.

Avast insiste sur ce glissement. Selon l’éditeur, l’attaque ne repose pas sur le vol d’identifiants classiques ni sur le contournement des défenses techniques de WhatsApp. Elle détourne à la place un parcours normal d’association d’appareil, celui qui sert d’ordinaire à connecter WhatsApp Web ou un ordinateur. En clair, le pirate n’entre pas par effraction. Il pousse l’utilisateur à lui donner l’autorisation d’entrer.

Pourquoi le lien de “vote” est plus dangereux qu’il en a l’air

Le faux site n’a pas besoin d’être très sophistiqué pour fonctionner. Il lui suffit d’avoir l’air familier. Chez Kaspersky, le scénario observé commence par une demande de numéro de téléphone lié à WhatsApp. L’utilisateur croit finaliser un vote. En réalité, il alimente la phase suivante de l’attaque. Les escrocs initient alors une tentative de connexion via le mécanisme de liaison d’un appareil.

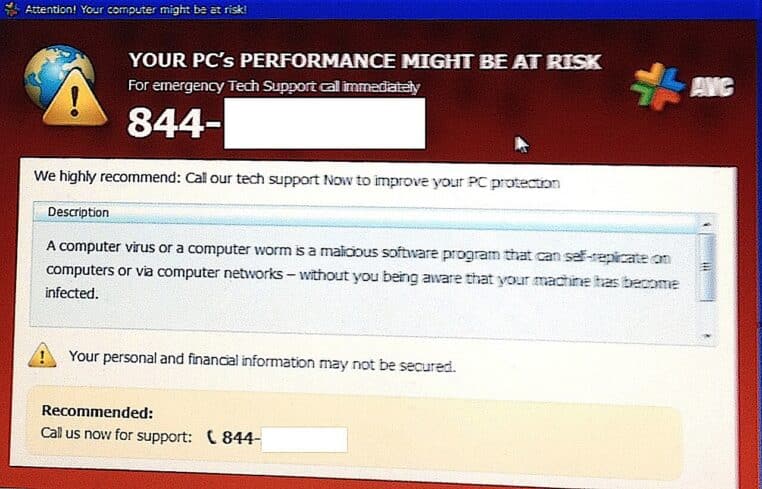

Ce détail est important, car il montre pourquoi ces campagnes circulent si facilement. Elles peuvent être traduites dans plusieurs langues, adaptées à différents pays et changées de prétexte du jour au lendemain. Aujourd’hui, il s’agit d’un concours. Demain, cela peut être une photo, une vérification de sécurité, un accès à un groupe ou une demande prétendument envoyée par l’assistance. Le décor change. Le ressort psychologique reste le même.

Les autorités et plateformes françaises rappellent depuis longtemps que le phishing ne se résume pas à un faux mail bancaire. Des experts alertent également sur des piratages visant Signal pour montrer que personne n’est à l’abri. Cybermalveillance.gouv.fr souligne qu’un message frauduleux peut viser à usurper une identité ou à pousser l’utilisateur à divulguer des informations, puis recommande de conserver les preuves et de signaler le contenu à Signal Spam ou aux plateformes dédiées. Dans le cas de WhatsApp, le risque est encore plus sournois, car l’action demandée peut sembler provenir d’un vrai contact.

WhatsApp protège les messages, pas vos réflexes

Il faut le rappeler clairement : le chiffrement de WhatsApp n’est pas, ici, le maillon qui cède. WhatsApp indique dans son aide officielle que les “appareils liés” permettent d’accéder à son compte depuis d’autres terminaux, avec jusqu’à quatre appareils connectés. Cette fonction est pratique. Elle est aussi redoutable quand un tiers réussit à se faire lier comme s’il s’agissait de votre propre ordinateur. Les grandes enseignes comme Darty sont aussi régulièrement cibles d’attaques similaires.

Autrement dit, la sécurité technique du transport des messages ne suffit pas quand l’attaquant réussit à être reconnu comme un appareil autorisé. C’est un point essentiel pour comprendre l’évolution de GhostPairing. La promesse de confidentialité de la messagerie reste vraie sur le papier, mais elle n’empêche pas un fraudeur de lire les messages si vous l’avez, sans le vouloir, intégré parmi vos terminaux de confiance. Avast résume ce paradoxe d’une formule simple : du point de vue de WhatsApp, tout semble légitime, puisque l’utilisateur a approuvé l’opération.

À lire aussi

Cette logique dépasse d’ailleurs WhatsApp. Des alertes récentes autour de Signal et des systèmes de QR codes ou d’appareils liés montrent que les attaquants visent de plus en plus les usages normaux plutôt que des failles spectaculaires. Ce n’est pas toujours la technologie qui craque. C’est la frontière entre confort d’usage et vigilance qui devient poreuse.

Les gestes utiles avant qu’il soit trop tard

Le premier réflexe consiste à ne pas traiter une demande de vote, de soutien ou de “vérification” comme un simple geste social. Dès qu’un site externe réclame votre numéro WhatsApp, une validation dans l’application ou l’ouverture du menu des appareils liés, il faut s’arrêter immédiatement. Un vote légitime n’a aucune raison d’exiger l’association d’un nouvel appareil à votre messagerie.

Le deuxième réflexe est de vérifier régulièrement la section des appareils liés. Kaspersky recommande, si vous soupçonnez une compromission, d’ouvrir les réglages de WhatsApp puis de consulter “Linked devices” pour déconnecter tout navigateur ou terminal inconnu. Cette vérification simple peut faire la différence avant qu’un escroc n’utilise votre compte pour relancer la même campagne auprès de vos proches. L’accès aux services de messagerie pourrait d’ailleurs ne plus rester gratuit éternellement, augmentant les enjeux de sécurité.

Il faut aussi activer la vérification en deux étapes. WhatsApp précise dans son aide qu’il s’agit d’une couche de sécurité facultative ajoutée au compte. Elle ne bloque pas à elle seule toutes les manipulations sociales, mais elle renforce la reprise de contrôle et réduit certains scénarios d’usurpation. Les conseils de sécurité de WhatsApp insistent également sur le verrouillage de l’application et les paramètres de protection du téléphone.

En cas de tentative avérée, la réaction ne doit pas s’arrêter à la suppression du message. Cybermalveillance.gouv.fr recommande de conserver les preuves et de signaler les contenus frauduleux. C’est utile pour vous, mais aussi pour limiter la diffusion de campagnes qui se propagent souvent de contact en contact, précisément parce qu’elles empruntent un visage connu.

Ce que GhostPairing change vraiment, et pourquoi c’est le point le plus inquiétant

Le plus marquant dans GhostPairing n’est pas le faux concours. Ce n’est même pas la récupération d’un code temporaire. La vraie évolution est ailleurs : l’arnaque transforme une fonction officielle de liaison d’appareil en accès durable et discret à votre compte. Avast décrit un enchaînement où la victime saisit elle-même le code demandé dans WhatsApp, ce qui active la session du fraudeur sur son propre navigateur. Une fois cette étape franchie, l’attaquant peut lire des messages synchronisés, recevoir les nouveaux en temps réel, consulter des photos, des vidéos et écrire en votre nom. Si votre boîte mail est également liée, le risque d’usurpation totale est décuplé.

Kaspersky va dans le même sens. L’éditeur explique que la victime voit pourtant un avertissement dans l’application au moment de lier l’appareil. Mais beaucoup d’utilisateurs ne lisent pas assez attentivement le message, persuadés qu’il s’agit de la dernière étape pour “finaliser le vote”. C’est là que se situe la révélation centrale de cette affaire : l’utilisateur ne donne pas juste une information aux escrocs, il valide lui-même l’installation silencieuse d’un intrus dans ses “appareils liés”.

Et c’est ce qui rend la menace plus grave qu’une arnaque ordinaire. Un mot de passe volé peut parfois alerter rapidement. Un SMS suspect peut être bloqué. GhostPairing, lui, s’appuie sur une permission légitime donnée au mauvais moment. Tant que l’appareil frauduleux reste connecté, l’espionnage peut continuer presque normalement, sans casser le chiffrement et sans signal spectaculaire. La porte d’entrée n’est donc pas un bug spectaculaire de WhatsApp. C’est une validation que l’utilisateur croit anodine, alors qu’elle installe, à distance, un second propriétaire dans son compte.

Retrouvez plus d’article sur le même thème ici.